7 de abril de 2026 • Dogalyir • 5 min de lectura

APT28: Cómo un grupo ruso de amenazas explota routers SOHO en una campaña global de secuestro DNS

APT28: Cómo un grupo ruso de amenazas explota routers SOHO en una campaña global de secuestro DNS

En el panorama actual de ciberseguridad, los actores de amenazas avanzadas continúan evolucionando sus tácticas para explotar puntos débiles en infraestructuras críticas. Un ejemplo reciente es la campaña FrostArmada, atribuida al grupo ruso APT28 (también conocido como Forest Blizzard), que ha comprometido routers domésticos y de pequeñas oficinas (SOHO) en una operación de secuestro DNS a escala global.

La infraestructura comprometida: routers vulnerables como puerta de entrada

Desde al menos mayo de 2025, APT28 ha estado explotando routers vulnerables de marcas como MikroTik y TP-Link, modificando sus configuraciones para convertirlos en infraestructura maliciosa bajo su control. Estos dispositivos, que suelen estar menos monitoreados que los equipos corporativos, representan un punto de entrada ideal para actores de amenazas que buscan mantener una presencia persistente en redes objetivo.

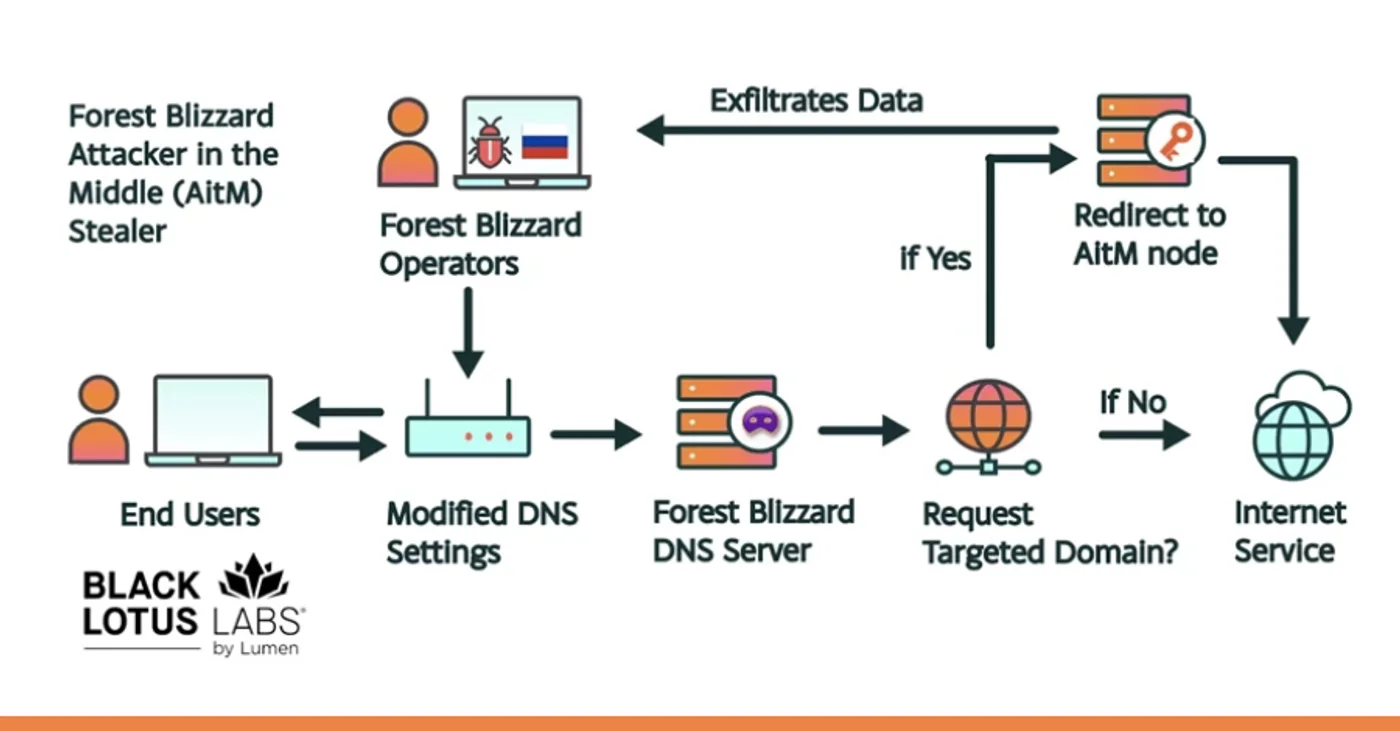

La técnica empleada es relativamente sencilla en concepto pero altamente efectiva en ejecución: los atacantes obtienen acceso administrativo remoto a los routers y modifican la configuración DNS para redirigir el tráfico a servidores bajo su control. Esto permite lo que se conoce como ataques de intermediario (AitM), donde el actor puede interceptar, capturar y exfiltrar credenciales de autenticación sin que el usuario final se percate de la manipulación.

El mecanismo de ataque: secuestro DNS y captura de credenciales

Cuando un usuario en una red comprometida intenta acceder a servicios como correo electrónico o aplicaciones web, su dispositivo realiza una consulta DNS para resolver la dirección del servicio. En un entorno normal, esta consulta se dirige a servidores DNS legítimos. Sin embargo, en routers comprometidos por APT28, estas consultas se redirigen a servidores DNS maliciosos controlados por el actor.

El resultado es que el tráfico del usuario se desvía hacia nodos controlados por los atacantes, donde pueden:

- Capturar nombres de usuario y contraseñas

- Interceptar tokens OAuth

- Recopilar información sensible de sesiones

- Realizar reconocimiento de red a escala

Microsoft, en su análisis de la campaña, identificó más de 200 organizaciones y 5,000 dispositivos de consumo afectados por esta infraestructura DNS maliciosa. La actividad alcanzó su punto máximo en diciembre de 2025, con más de 18,000 direcciones IP únicas de al menos 120 países comunicándose con servidores controlados por APT28.

Objetivos y alcance de la campaña

Los esfuerzos de APT28 se han centrado principalmente en agencias gubernamentales y organizaciones de alto valor estratégico, incluyendo:

- Ministerios de asuntos exteriores

- Agencias de aplicación de la ley

- Proveedores de servicios de correo electrónico y nube

- Organizaciones en África del Norte, América Central, Sudeste Asiático y Europa

La naturaleza oportunista de estas operaciones permite al actor obtener visibilidad sobre un gran número de usuarios potenciales, filtrando posteriormente aquellos que presentan mayor valor de inteligencia. Esta aproximación escalonada maximiza el retorno de inversión para el grupo, permitiéndoles concentrar recursos en objetivos prioritarios.

Vulnerabilidades explotadas y mitigaciones

Una de las vulnerabilidades clave explotada en esta campaña es CVE-2023-50224 (puntuación CVSS: 6.5), una vulnerabilidad de omisión de autenticación en routers TP-Link WR841N que permite extraer credenciales almacenadas mediante solicitudes HTTP GET especialmente manipuladas.

En Dogalyir, entendemos que la seguridad perimetral es fundamental en cualquier estrategia de ciberseguridad moderna. La protección de dispositivos de red, especialmente aquellos en entornos remotos o de oficinas pequeñas, requiere un enfoque proactivo que combine:

- Actualizaciones regulares de firmware

- Configuraciones seguras por defecto

- Monitoreo continuo de tráfico DNS

- Autenticación multifactor para acceso administrativo

Implicaciones para la seguridad empresarial

La campaña FrostArmada subraya varios puntos críticos para organizaciones de todos los tamaños:

-

Los dispositivos periféricos son objetivos valiosos: Routers, firewalls y otros equipos de red pueden servir como puntos de pivote para acceder a entornos empresariales más protegidos.

-

El secuestro DNS permite espionaje pasivo: A diferencia de ataques más ruidosos, la redirección DNS puede pasar desapercibida durante largos períodos, permitiendo recopilación sostenida de inteligencia.

-

La cadena de suministro de software importa: Vulnerabilidades en dispositivos de fabricantes específicos pueden ser explotadas de manera coordinada contra múltiples objetivos.

-

La colaboración internacional es efectiva: La interrupción de esta infraestructura fue posible gracias a la cooperación entre el Departamento de Justicia de EE.UU., el FBI y socios internacionales.

Lecciones aprendidas y mejores prácticas

Para organizaciones que buscan fortalecer su postura de seguridad contra este tipo de amenazas, recomendamos:

-

Auditar regularmente configuraciones DNS: Verificar que los servidores DNS configurados en routers y dispositivos de red sean legítimos y no hayan sido modificados.

-

Implementar DNSSEC: La extensión de seguridad para DNS ayuda a prevenir la manipulación de respuestas DNS.

-

Segmentar redes sensibles: Separar redes críticas de dispositivos IoT y equipos menos confiables puede limitar el impacto de compromisos.

-

Monitorear anomalías en tráfico: Herramientas de detección que identifiquen redirecciones DNS inusuales o comunicaciones con direcciones IP sospechosas.

-

Educar a usuarios finales: Concienciar sobre la importancia de verificar certificados SSL/TLS y estar atentos a signos de sitios web fraudulentos.

La evolución de grupos como APT28 demuestra que la ciberseguridad es un campo en constante movimiento, donde la innovación defensiva debe mantenerse al ritmo de las tácticas ofensivas. Al comprender estos vectores de ataque y adoptar medidas proactivas, las organizaciones pueden reducir significativamente su superficie de exposición y proteger sus activos más valiosos contra amenazas sofisticadas.