30 de marzo de 2026 • Dogalyir • 6 min de lectura

DeepLoad: El malware que usa ingeniería social y persistencia WMI para robar credenciales

DeepLoad: El malware que usa ingeniería social y persistencia WMI para robar credenciales

En el panorama actual de amenazas cibernéticas, los atacantes continúan refinando sus técnicas para evadir las defensas de seguridad y comprometer sistemas de manera sigilosa. Una de las campañas más recientes y sofisticadas involucra un malware loader previamente no documentado llamado DeepLoad, que combina tácticas de ingeniería social con mecanismos avanzados de persistencia para robar credenciales de navegadores y propagarse a través de redes.

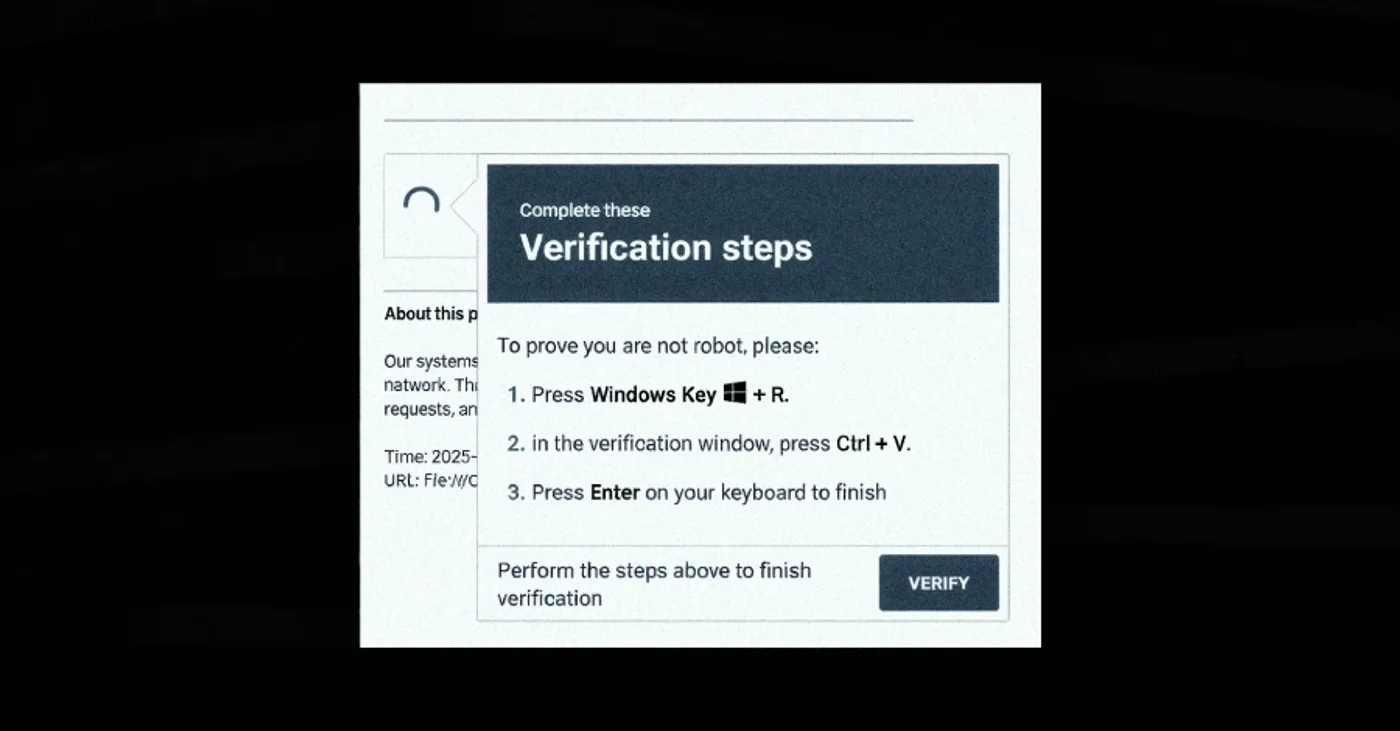

El punto de entrada: La táctica ClickFix

El ciclo de ataque comienza con una técnica de ingeniería social conocida como ClickFix. Esta táctica engaña a los usuarios para que ejecuten comandos de PowerShell copiando y pegando instrucciones maliciosas en el cuadro de diálogo “Ejecutar” de Windows. Los atacantes presentan esto como una solución a un problema inexistente, aprovechando la confianza del usuario en procesos aparentemente legítimos.

Una vez que el usuario ejecuta el comando, se utiliza mshta.exe, una utilidad legítima de Windows, para descargar y ejecutar un loader de PowerShell ofuscado. Este enfoque permite a los atacantes eludir controles de seguridad básicos, ya que muchas herramientas de monitoreo no detectan inmediatamente la actividad maliciosa cuando se utiliza software legítimo del sistema.

Ofuscación asistida por IA y evasión de detección

DeepLoad incorpora capas de ofuscación que probablemente fueron desarrolladas con herramientas de inteligencia artificial. El código malicioso se oculta entre asignaciones de variables sin sentido, lo que dificulta el análisis estático y engaña a los sistemas de escaneo tradicionales. Esta técnica refleja una tendencia creciente en el mundo del cibercrimen: el uso de IA no solo para automatizar ataques, sino también para crear barreras más efectivas contra la detección.

El malware también se integra cuidadosamente en procesos normales de Windows para pasar desapercibido. Por ejemplo, oculta su carga útil dentro de un ejecutable llamado LockAppHost.exe, un proceso legítimo de Windows que gestiona la pantalla de bloqueo. Esta estrategia de “vivir fuera de la tierra” (living off the land) permite a DeepLoad mezclarse con la actividad del sistema operativo, dificultando su identificación por parte de soluciones de seguridad.

Técnicas avanzadas de evasión

Para evitar la detección basada en archivos, DeepLoad genera componentes secundarios sobre la marcha utilizando la función Add-Type de PowerShell, que compila y ejecuta código escrito en C#. Esto produce un archivo DLL temporal que se coloca en el directorio Temp del usuario. Como el DLL se compila cada vez que se ejecuta y utiliza un nombre de archivo aleatorio, el malware elude las detecciones basadas en nombres de archivo específicos.

Otra técnica notable es la inyección de llamada a procedimiento asíncrono (APC), que permite ejecutar la carga útil principal dentro de un proceso confiable de Windows sin escribir el payload decodificado en el disco. El proceso objetivo se lanza en estado suspendido, se escribe shellcode en su memoria y luego se reanuda la ejecución, evitando así los hooks de monitoreo comunes que rastrean la actividad basada en PowerShell.

Robo de credenciales y propagación

DeepLoad está diseñado específicamente para facilitar el robo de credenciales extrayendo contraseñas de navegadores del sistema. Además, instala una extensión de navegador maliciosa que intercepta credenciales mientras se ingresan en páginas de inicio de sesión y persiste a través de sesiones de usuario hasta que se elimina manualmente.

Una característica particularmente peligrosa es su capacidad para detectar automáticamente cuando se conectan dispositivos de medios extraíbles, como unidades USB, y copiar archivos infectados con nombres engañosos como ChromeSetup.lnk, Firefox Installer.lnk o AnyDesk.lnk. Cuando un usuario hace doble clic en estos archivos, se desencadena la infección, permitiendo que el malware se propague a otras máquinas.

Persistencia mediante WMI

Uno de los aspectos más preocupantes de DeepLoad es su uso de Instrumentación de administración de Windows (WMI) para mantener la persistencia en sistemas comprometidos. Los investigadores descubrieron que el malware puede reinfectar un host “limpio” tres días después sin ninguna acción del usuario ni interacción del atacante.

WMI cumple dos propósitos clave en este contexto:

- Rompe las cadenas de procesos padre-hijo en las que se basan muchas reglas de detección.

- Crea una suscripción a eventos WMI que re-ejecuta silenciosamente el ataque en un momento posterior.

Esta capacidad de persistencia automatizada representa un desafío significativo para los equipos de seguridad, ya que el malware puede reaparecer incluso después de que se hayan eliminado los indicadores iniciales de compromiso.

Contexto más amplio: La evolución de los malware loaders

La aparición de DeepLoad coincide con la creciente sofisticación de los malware loaders en general. Otro ejemplo reciente es Kiss Loader, distribuido a través de archivos de acceso directo a Internet de Windows adjuntos a correos de phishing. Este loader utiliza recursos WebDAV alojados en dominios TryCloudflare para servir accesos directos secundarios que se hacen pasar por documentos PDF.

Una vez ejecutado, Kiss Loader despliega un script WSH que ejecuta un componente JavaScript, el cual a su vez recupera y ejecuta un script por lotes. Este script muestra un PDF señuelo, establece persistencia en la carpeta de inicio y descarga el loader basado en Python. En la etapa final, el loader descifra y ejecuta Venom RAT, una variante de AsyncRAT, utilizando también inyección APC.

Implicaciones para la seguridad empresarial

La combinación de técnicas empleadas por DeepLoad —ingeniería social, ofuscación avanzada, evasión de detección, robo de credenciales y persistencia mediante WMI— representa una amenaza multidimensional que requiere un enfoque de seguridad igualmente multifacético.

Para las organizaciones que buscan protegerse contra este tipo de amenazas, es fundamental implementar:

- Capacitación continua en concienciación de seguridad para empleados, enfocándose en reconocer tácticas de ingeniería social como ClickFix.

- Soluciones de seguridad que monitoreen el comportamiento en lugar de confiar únicamente en firmas estáticas.

- Controles de aplicación que restrinjan la ejecución de scripts y procesos no autorizados.

- Monitoreo de actividad WMI para detectar suscripciones a eventos maliciosas.

- Segmentación de red para limitar la propagación lateral de malware.

En Dogalyir, entendemos que la ciberseguridad moderna requiere soluciones adaptativas que puedan anticipar y responder a técnicas de ataque en constante evolución. Nuestro enfoque en desarrollo de software seguro y arquitecturas resilientes ayuda a las organizaciones a construir defensas más robustas contra amenazas sofisticadas como DeepLoad.

La aparición de malware como DeepLoad subraya la importancia de adoptar un enfoque proactivo y en capas para la seguridad. A medida que los atacantes continúan innovando, las organizaciones deben evolucionar sus estrategias defensivas, combinando tecnología avanzada, procesos sólidos y concienciación humana para crear ecosistemas digitales más seguros y resistentes.